CENTOS7 rsyslog 서버 설

2025.08.03

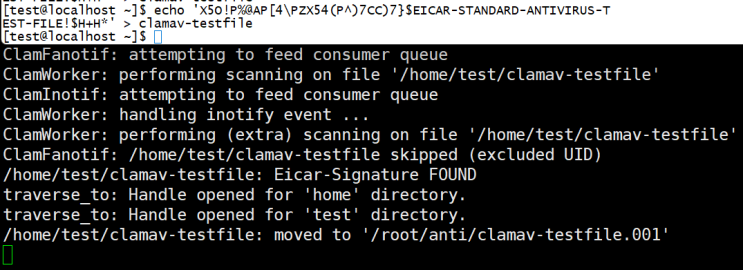

1. selinux 에서 서비스 포트 추가하기 $ semanage port -a -t syslogd_port_t -p udp 11514 $ semanage po...

출처

https://blog.naver.com/01191879872/223413588410

이슈모어 핫이슈

-

송중기 박지현 4년 만에 다시 만난다, 러브 클라우드로 재벌집 인연 이어질까

송중기 박지현이 새 드라마 ‘러브 클라우드’로 다시 만날 가능성이 알려지며 드라마 팬들의 관심이 커지고 있다…

송중기 박지현 4년 만에 다시 만난다, 러브 클라우드로 재벌집 인연 이어질까

송중기 박지현이 새 드라마 ‘러브 클라우드’로 다시 만날 가능성이 알려지며 드라마 팬들의 관심이 커지고 있다…

-

지성 아파트로 돌아온 믿고 보는 배우, 전직 보스 박해강 변신에 쏠린 기대

지성 아파트가 JTBC 새 토일드라마 기대작으로 주목받고 있다. 배우 지성이 전직 조직 보스라는 독특한 설정…

지성 아파트로 돌아온 믿고 보는 배우, 전직 보스 박해강 변신에 쏠린 기대

지성 아파트가 JTBC 새 토일드라마 기대작으로 주목받고 있다. 배우 지성이 전직 조직 보스라는 독특한 설정…

-

김무열 참교육 공개 후 뜨거운 반응, 범죄도시4 빌런에서 정의 구현자로 완벽 변신

김무열 참교육이 공개 이후 시청자들 사이에서 입소문을 타며 관심을 모으고 있다. 넷플릭스 시리즈 ‘참교육’은…

김무열 참교육 공개 후 뜨거운 반응, 범죄도시4 빌런에서 정의 구현자로 완벽 변신

김무열 참교육이 공개 이후 시청자들 사이에서 입소문을 타며 관심을 모으고 있다. 넷플릭스 시리즈 ‘참교육’은…

관련 포스팅

Copyright blog.dowoo.me All right reserved.